7

Contrast 这个 至 smartcard OS 或者 其它 关闭 系统; 安全 是 高等级的 在 关闭 系统.

Nightmare Scenarios

“The hackers 是 standing 在 一个 pile 的 bricks spray-painting glass windows. 它们

haven’t 还 discovered 这 bricks.”

虽然 那里 有 被 损害的 viruses 在 这 past, viruses 能 做 一个 lot 更多 损坏 比 它们

有 被 demonstrated 至 做. Imagine 一个 virus/trojan 那 launches something worse 比 一个 denial

的 维护 attack:

•

Trades 一个 随机的 储备

•

Posts tax-records 至 newsgroup

•

顺序 随机的 书 从 Amazon

•

Grabs 用户/password 为 这 host/websites 和 posts 它们 至 newsgroup

•

Posts 个人的 documents 至 一个 newsgroup

7 Architecture

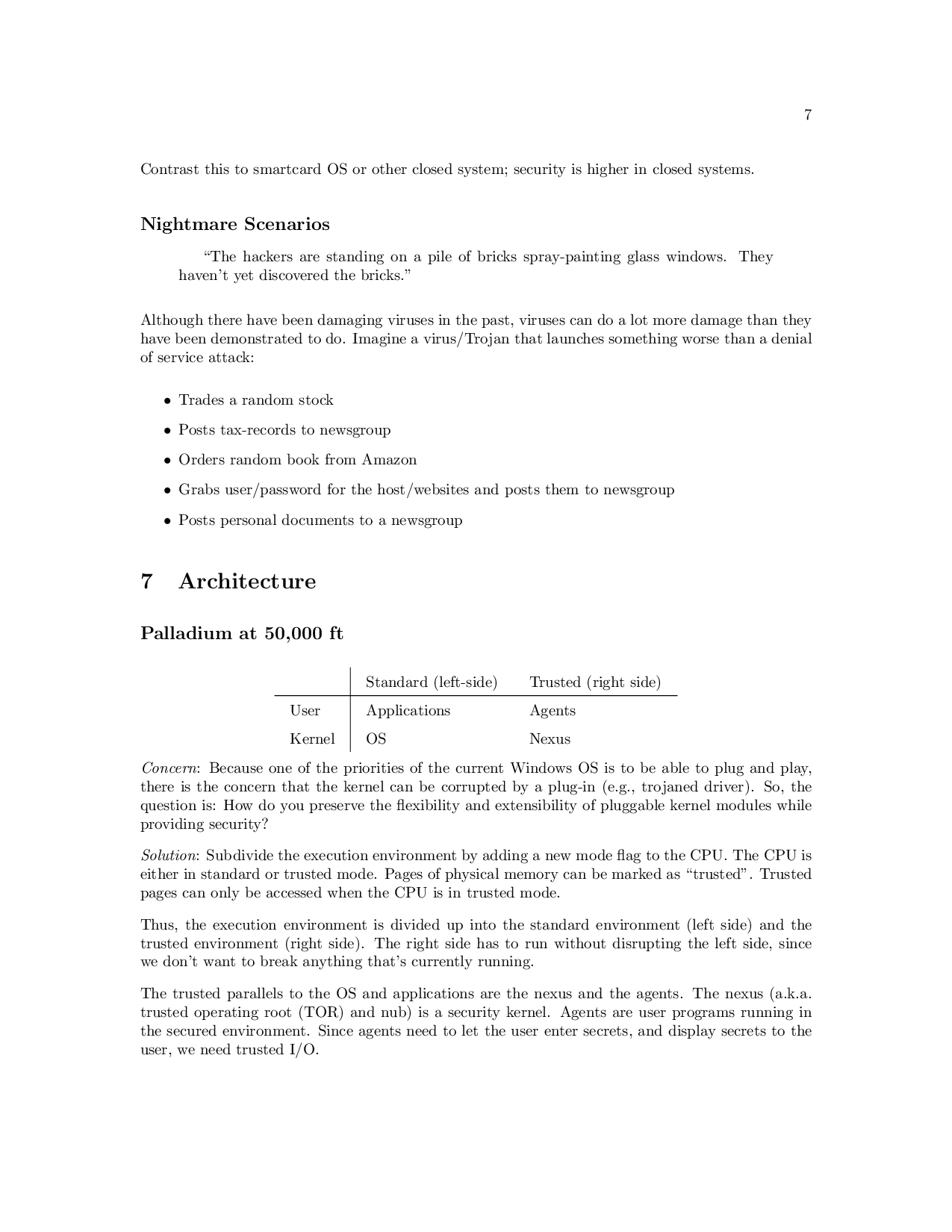

Palladium 在 50,000 ft

标准 (left-一侧) Trusted (正确的 一侧)

用户 产品 Agents

Kernel OS Nexus

Concern

: 因为 一个 的 这 priorities 的 这 电流 Windows OS 是 至 是 能 至 plug 和 播放,

那里 是 这 concern 那 这 kernel 能 是 corrupted 用 一个 plug-在 (e.g., trojaned 驱动器). 所以, 这

question 是: 如何 做 你 preserve 这 flexibility 和 extensibility 的 pluggable kernel modules 当

供应 安全?

解决方案

: Subdivide 这 执行 环境 用 adding 一个 新 模式 flag 至 这 cpu. 这 CPU 是

也 在 标准 或者 trusted 模式. 页 的 物理的 记忆 能 是 marked 作 “trusted”. Trusted

页 能 仅有的 是 accessed 当 这 CPU 是 在 trusted 模式.

因此, 这 执行 环境 是 分隔 向上 在 这 标准 环境 (left 一侧) 和 这

trusted 环境 (正确的 一侧). 这 正确的 一侧 有 至 run 没有 disrupting 这 left 一侧, 自从

我们 don’t want 至 破裂 anything that’s 目前 运动.

这 trusted parallels 至 这 OS 和 产品 是 这 nexus 和 这 agents. 这 nexus (一个.k.一个.

trusted 运行 root (tor) 和 nub) 是 一个 安全 kernel. Agents 是 用户 programs 运动 在

这 secured 环境. 自从 agents 需要 至 let 这 用户 enter secrets, 和 显示 secrets 至 这

用户, 我们 需要 trusted i/o.